Laut dem jährlichen Cyber-Security Report von Cisco versuchen pro Sekunde Cyberkriminelle mit Hilfe von ca. 3’000 manipulierten Absenderadressen an vertrauenswürdige Daten von ahnungslosen Internet-Nutzern zu gelangen. Erfahre in unserem Blog-Post mehr über Phishing.

| Was ist Phishing? Phishing setzt sich aus den englischen Wörtern «Password», «Harvesting» (dt. Ernten) und «Fishing» zusammen. Phishing ist eine Technik, um an vertrauliche Daten von ahnungslosen Internet-Nutzern zu gelangen. Das betroffene Opfer verliert dabei doppelt, Daten und Geld! |

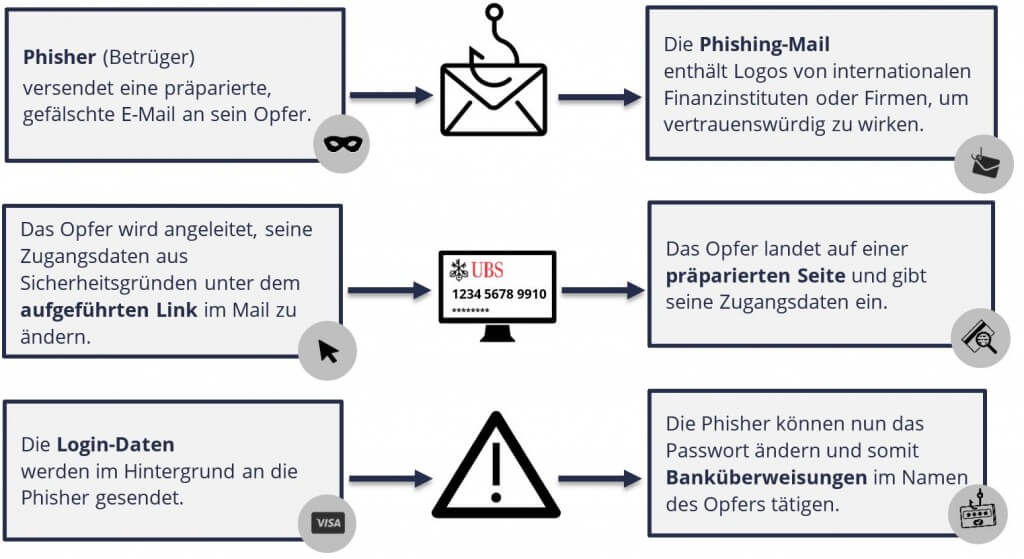

Ein Phishing-Angriff startet in der Regel mit einer E-Mail, in welcher du aufgefordert wirst, vertrauliche Daten preiszugeben. Ein Phishing-Mail kann ein verlockendes Angebot unterbreiten oder eine sofortige Handlung verlangen.

In den meisten Fällen erhältst du einen Link, welcher auf eine gefälschte Website führt, um dort vertrauliche Daten einzugeben, wie zum Beispiel:

Damit du kein Opfer von Phishing wirst, achte auf diese typischen Merkmale:

Keine Angst – so etwas kann passieren.

So reagierst du in einer solchen Situation richtig:

Weitere Informationen rund um das Thema «Phishing» erhältst du in unserem dazugehörigen Handout.